中了勒索病毒,您的文件真的无救了吗?

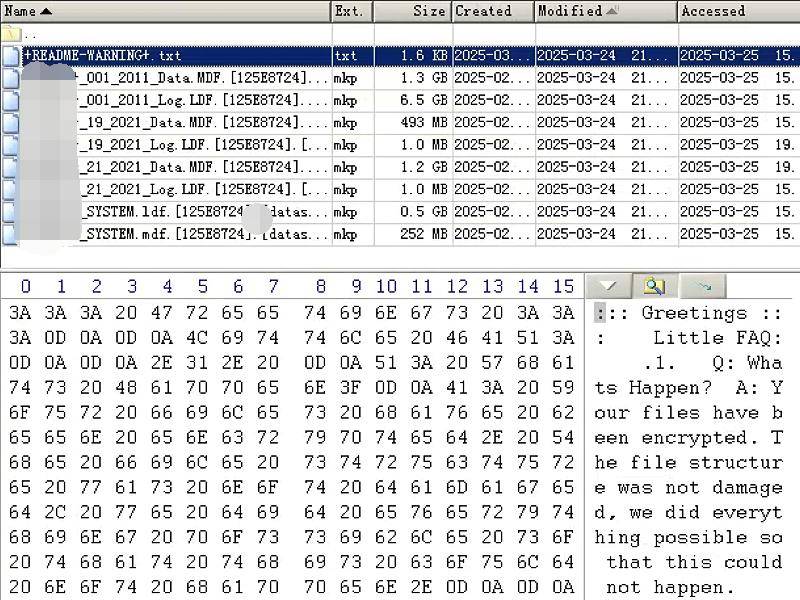

近日,某轻奢品牌服装的安徽分公司遭遇了勒索病毒攻击,导致其BS3000 ERP管理系统无法访问。在对客户远程服务器进行分析时,我们发现所有数据库文件的后缀被更改为 [datastore@cyberfear.com].mkp,这表明其文件已被勒索病毒加密。同时,黑客留下了邮箱和解密ID信息。

数据库文件被加密

数据库文件被加密

经过对客户数据库文件的分析,我们发现部分数据区域被加密,而并非全部文件都有此问题,这为数据恢复提供了可能性。我们制定了以下解析方案:

1. **底层数据分析**:对服务器硬盘底层的所有数据区域进行分析,寻找被加密区域与早期备份的碎片信息。

2. **提供数据库结构**:让客户提供数据库的表结构,以便于后续操作。

3. **数据恢复**:使用 WINHEX 工具,将找到的碎片替换到加密区域,修改相关字节后强行附加到 SQL 中。经过测试,我们发现大部分表数据恢复正常,只有少部分数据未显示或损坏。

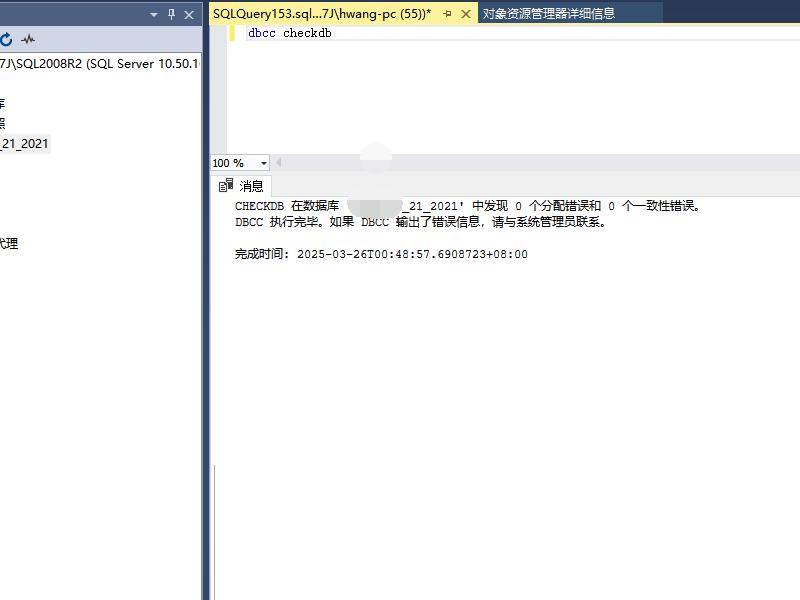

最终,我们通过多种手段结合数据库表结构,实现了数据的基本完美重现,并成功附加到客户软件平台,经过测试,一切恢复正常。

数据库修复成功

数据库修复成功

️勒索病毒防范措施

为了有效防范勒索病毒攻击,建议采取以下措施:

1. **数据备份**:异地备份是防范勒索病毒的最佳手段。确保定期备份重要数据,并将备份存储在不同的物理位置。

2. **操作系统更新和补丁管理**:及时更新操作系统和应用程序,保持系统在最新状态,以修补已知的安全漏洞。

3. **安全软件和防火墙**:安装防病毒软件并配置防火墙,以阻止恶意访问和攻击。

️小窍门:

如果您对上述措施感到麻烦,这里有一个简单的方法可以防范勒索病毒攻击:黑客通常会加密数据库、文档、音视频文件等,并更改文件后缀。您可以考虑将重要文件的后缀更改为不易被识别的格式,比如将 `DATABASE.MDF` 重命名为 `DATABASE.DLL`。通过这种方式,可以有效降低黑客程序在遍历系统文件时找到重要文件的风险。

️其他防范方式

- **用户教育**:定期培训员工,提高安全意识,识别钓鱼邮件和可疑链接。

- **访问权限管理**:遵循最小权限原则,限制用户对敏感数据的访问。

- **监控和及时响应**:设立监控机制,及时发现异常活动,快速响应潜在威胁。

- **文件加密**:对敏感文件进行加密,增加数据被攻击后的恢复难度。

️结语

在信息化和人工智能快速发展的时代,每位工作人员在工作中都可能会面临数据问题。因此,关注我们的服务,让我们成为您身边的数据护航者,随时帮助您解决数据恢复和文件修复的难题!